Sisukord

Meid ümbritsevad kogu aeg traadita võrgud. Kas kodus, koolis või mõnes avalikus kohas on tänapäeval lihtne leida tasuta wi-fi juurdepääsupunkt. Aga nagu öeldakse, kui nad seda tasuta annavad, siis küsi, miks.

Valmis Wi-fi ühendused kõlavad kõrvadele magusalt, sest me saame jätkata meelelahutust oma nutitelefonis või tahvelarvutis ükskõik kust. Samuti, kui soovite restoranis olles saata oma ülemusele kiiret e-kirja, tundub avalik wi-fi olevat lausa õnnistus.

Tasuta Wi-fi ühendus ei ole sageli turvaline.

Kuigi tasuta wi-fi tundub suurepärane, kas olete kunagi mõelnud avaliku wi-fi ühenduse tumedale küljele? Kui andmed on tasuta kättesaadavad, tähendab see tavaliselt, et selle võrgu turvaprotokollid ei ole liiga usaldusväärsed. Selle tulemusena on andmete pealtkuulamine avalikus wi-fis tänapäeval asi ja see on ka natuke murettekitav.

Samas, kui te mõistate, kuidas andmete pealtkuulamine toimib, aitab see teil võtta vajalikke ettevaatusabinõusid, kui te järgmine kord avaliku WiFi-ühendusega ühendust võtate.

Miks teie andmed võivad olla ebaturvalised avalikus traadita võrgus

Kui ühendute avaliku Wi-fi ja tasuta avalike levialade juurde, on andmete rikkumise oht suur. Peamine põhjus on krüpteerimata andmed. Tasuta teenusega ühendatuna lähevad andmed teie seadmest krüpteerimata kujul ruuterisse.

See tähendab, et igaüks, kes kasutab sama võrku, võib teie liiklust vaadata ja seeläbi teie andmeid varastada. Lisaks tähendab see, et teie andmed on avalikesse WiFi-võrkudesse ühendudes üsna haavatavad.

Andmete pealtkuulamise viisid avalikus Wi-fi võrgus

Kuigi see võib tunduda kohutav, võib arusaamine, kuidas internetiandmeid pealtkuulata, aidata harida internetikasutajaid ja võtta ettevaatusabinõusid selliste rünnakute vältimiseks.

Samal ajal on osa eetilisest häkkimisest, et tagada kriitilise teabe turvalisus, et see ei satuks valedesse kätesse.

Peamised probleemid krüpteerimata andmetega

Nagu me just mainisime, lähevad andmed avaliku wifiühenduse korral krüpteerimata. See toob kaasa mõned olulised probleemid. Siin on kiire pilk:

Andmepaketid muutuvad loetavaks

Kuna andmed liiguvad krüpteerimata, on paketid kõigile võrgus pealtkuulajatele kättesaadavad. Seega on pealtkuulajatel lihtne pääseda ligi teie telefoni, tahvelarvuti või sülearvuti isiklikule teabele. Tänu tehnoloogiatele nagu TLS/SLS on andmeturve veidi paranenud, kuid see on endiselt üsna ohtlik, sest kunagi ei tea, mida häkkerid võivad ette võtta.

Rogue Wireless Access Point'i seadistamine

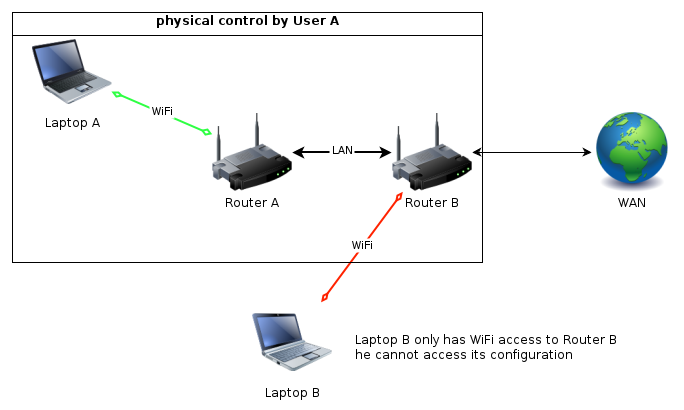

Rogue access points on kergemini ligipääsetav ja levinum viis kellegi seadmesse häkkida. Näiteks võivad häkkerid luua võltsitud hot spots avatud wifi võrkudes avalikus ruumis rogue networks. Tavaliselt juhtub see ilma administraatori loata.

Nii võivad avatud wifi võrgud, nagu restoran, kohalik kohvik või ülikool, näidata kergesti ühendatavat hotspot'i. Selle petturivõrgu ainus mõte on aga kasutajate andmete kogumine. Selline andmete kogumine võib viia katastroofiliste tulemusteni.

Seega, kuigi tasuta internetiühenduse saamine kõlab lahedalt, võivad häkkerid teid ja paljusid teisi kasutada, et püüda wi-fi liiklust ja rünnata teie andmeid.

MitM rünnakud

Man In The Middle rünnak on varjatud rünnak, mille puhul häkker võib muuta olulisi võrguparameetreid. Seega, kuigi te võite tavaliselt veebilehele sisse logida, võib see suunata liikluse tundmatutele IP-aadressidele.

Sageli suunatakse liiklus võltsitud serverite poole, kus häkkerid ootavad teid, et varastada teie tundlikke andmeid, nagu kasutajanimi ja paroolid, krediitkaardi numbrid jne.

Mõnikord nimetatakse seda ka andmepüügiks. Võib-olla on see üks levinumaid tehnikaid, et hankida andmeid mis tahes võrgustikust. Mõnikord on tegemist varjatud seadmega, mis üritab teie andmetele ligi pääseda, kui te ühendute sellega.

Ka viiruste allalaadimine, klahvilogijad ja ussid on teised viisid, kuidas kellegi seadmesse hiilida, et saada kätte kriitilisi andmeid.

Andmete pealtkuulamine Wi Fi võrgus

Nüüd, kui me teame, mis juhtub krüpteerimata andmetega avatud wifi-võrgus, on aeg vaadata, kuidas võrguliiklust pealtkuulata. Asume selle juurde:

Andmepakettide nuusutamine

Iga kord, kui me veebilehele sisse logime, ühenduvad meie mobiilseadmed või arvutid veebiserveriga ja küsivad veebilehte. Üldiselt toimub see läbi hüperteksti ülekandeprotokolli. Mäletate, kuidas iga veebileht kasutab enne oma aadressi HTTP?

Kui küsite veebilehte avatud wifi-võrgus, on see side nähtav kõigile, kes selles võrgus andmeid loevad. Eriti traadita võrkude puhul edastatakse pakette kõikjale ja kõik wifi-seadmed võivad neid pakette vastu võtta.

Wifi režiimide seadistamine nuhkimiseks ja nuhkimiseks

Wifi adapter töötab tavaliselt hallatavas režiimis. Seega on tegemist lihtsalt kliendiga, mis ühendub ühe wifi ruuteriga, et pääseda internetti.

Mõned adapterid võivad töötada master-adapterina, kus ta pakub teistele seadmetele hotspot'i. Selleks tuleb adapter seadistada master-režiimi. Meid huvitab aga monitorirežiim.

Mis on monitorirežiim?

Kui adapter töötab hallatavas režiimis, võtab ta andmepakette vastu ainult temale suunatud seadmetelt. Monitooring-režiim võimaldab aga jälgida ja vastu võtta kõiki internetis liikuvaid pakette.

Ei ole oluline, kust paketid tulevad ja kuhu nad suunduvad. Kui see on võrgus, saab monitorirežiim sellele ligi.

Huvitav on see, et see režiim ei võimalda jälgival wifi seadmel sel ajal internetti ühenduda. Siiski näete selle seadme kaudu kogu wifi liiklust. Seega on see lihtne vahend andmepakettide nuuskimiseks avatud wifis.

Kõik Wifi seadmed ei saa jälgida

Üldiselt suudavad odavamad wifi adapterid töötada ainult hallatavas režiimis. Seega peate kõigepealt veenduma, et teie wifi kaart suudab kasutada monitorirežiimi. Seejärel, kui kõik läheb hästi, olete valmis jätkama oma wifi seadme pakettide nuusutamist.

Pakettide nuuskimiseks sobiv operatsioonisüsteem

Kui soovite kasutada adapterit monitoorirežiimis, on kõige parem kasutada Kali Linuxi. Kuigi ka Ubuntu distro teeb seda tööd, võib see nõuda mõningaid lisavahendeid.

Kali Linux töötab hästi ka virtuaalmasinatega. Seega, miks mitte kasutada Virtual boxi uue virtuaalmasina loomiseks.

Vaata ka: Kuidas blokeerida IP-aadress NetGeari ruuterilAircrack - ng

Wifi adapteri jälgimisrežiimi lülitamiseks peate kasutama aircrack-ng suite'i. Samuti võite kasutada selliseid tööriistu nagu driftnet, urlsnarf ja Wireshark. Käesolevas jaotises keskendume siiski aircrack-ng'ile.

Juhtmevaba liidese nime väljaselgitamine

Alustad traadita adapteri nime väljaselgitamisest. Selleks ava linuxi käsurea ja kirjuta järgmine:

ifconfig

iwconfig

Oletame, et teie võrgu nimi on wlan0.

Üleminek monitoorimisrežiimi

Nüüd, kui me teame võrgu nime, läheme üle monitoorimisrežiimi. Sisestage järgmine käsk:

airmon-ng Start wlan0

Kui teie wi-fi kaart toetab monitorirežiimi, loob see virtuaalse liidese. Nimetagem teie virtuaalset liidest 'wlan0mon'. Liidese vaatamiseks kirjutage iwconfig.

Pakettide püüdmise aeg

Kui olete monitorirežiimis, saate alustada pakettide püüdmist. Kuid kõigepealt peate seadistama õige sageduse int. Nüüd võib olla keeruline välja selgitada, millised kanalid avalikus võrgus töötavad.

Kui te ei tea, millist kanalit kasutatakse, kirjutage järgmine käsk:

airodump-ng wlan0mon

Vaata juurdepääsetavaid Wi-fi võrke

Kui te käivitate käsu airodump, näitab see kõiki võrke, kuhu teie sülearvuti jõuab. Samuti näitab see kanali numbreid ja võrgu nimesid. Veerg ENC toob esile ka selle, kas võrgus on krüpteeringud. Kui näete OPN, tähendab see, et tegemist on avatud wifi-võrguga.

Andmepakettide püüdmine

Selle näite puhul oletame, et teie wifi on kanalil 1. Seega kasutate käsku airodump-ng järgmiselt:

airodump-ng -c 1 -w datafile wlan0mon

Kui käivitate selle käsu, hakkab adapter püüdma kõiki andmeid kanalil 1. Need andmed kirjutatakse faili 'datafile', mille olete käsu abil loonud. Kui andmete kogumine jätkub, võite vajutada Ctrl + C, et katkestada operatsioon.

Kogutud andmete analüüsimine

Kui töötate ettevõtte võrgus, siis võite oodata märkimisväärset võrguliiklust ja teie andmefail saab olema märkimisväärselt suur. On aeg analüüsida kogutud andmeid. Siin on jaotus, millised andmed teil selles failis on, näiteks võrgu SSID jne.

Kuigi kogu liiklus ei pruugi teie analüüsi jaoks kasulik olla, on vajalike andmete filtreerimine kriitilise tähtsusega. Seda seetõttu, et kõik internetiteenused kasutavad veebiserveriga suhtlemiseks porte. Näiteks e-posti serverid kasutavad porti 25, samas kui veebiserverid võivad kasutada porti 80.

Samamoodi kasutavad FTP ja SSH vastavalt pordid 21 ja 22. Kuigi server võib kasutada korraga mitut teenust, kasutab ta selleks ainult ühte IP-aadressi. Seda seetõttu, et iga teenus läbib erinevat porti.

Pakettide sorteerimine

Porti kasutades saame pakette sorteerida selle põhjal, millist porti nad läbivad. Seega saame hõlpsasti filtreerida veebilehe päringuid, keskendudes portile 80. Samamoodi on lihtsam keskenduda ka e-posti liiklusele.

Nüüd saame keskenduda veelgi enam, keskendudes http-liiklusele, et näha, millist tüüpi andmed tagasi tulevad. Näiteks võib see olla javascript, pildid ja paljud muud tüüpi.

Pakettide filtreerimisel saab kasutada erinevaid vahendeid nagu dsniff, urlsnarf, driftnet jne. Siin on näha, kuidas me filtreerime URL-i:

urlsnarf -p andmefail-01.cap

Tahad saada ka paroole? Kirjuta järgmine käsk:

dsniff -p andmefail-01.cap

Samamoodi saate vaadata ka võrgus varitsevaid pilte. Sisestage järgmine käsk:

driftnet -f datafile-01.cap -a -d capturedimages

Kui kasutate valikut -a, kirjutab see kujutised kettale, selle asemel, et neid ekraanil kuvada. Samuti määrab -d kujutiste kataloogi.

Wiresharki kasutamine pakettide nuuskimiseks

Wireshark on veel üks kasulik vahend pakettide püüdmiseks avatud wifi ühendusel. See töötab Windows OS-iga ja on hea allikas nuhkimise õppimiseks, kui sulle ei meeldi arvutis käsurea kasutamine.

Siin on, kuidas töötada Wiresharkiga.

Käivita Wireshark

Eeldades, et olete Wiresharki paigaldanud, käivitage rakendus oma arvutis. Kui te pole seda veel paigaldanud, on olemas erinevad versioonid vastavalt operatsioonisüsteemile, millele see mõeldud on.

Üldiselt ei näita Wireshark pakette, kui ta alustab pildistamist. Eriti kui te kasutate seda Windowsis, siis teie 802.11 kaart ei ole piisav. See tuleneb sellest, et paljud 802.11 kaardid ei luba promiscuous režiimi. Seega saate Wiresharki sees selle režiimi välja lülitada. Siiski näitab see ainult pakettide edastamist adapteri ja arvuti vahel, kasutades Wiresharki.

Kaardiprobleemide ületamine

Probleemide vältimiseks on hea mõte kasutada AirPcapi, USB-põhist 802.11 raadiosageduse järgi loodud kaarti. See töötab hästi koos Wiresharkiga. Samuti on kaasas lisaantenn, mis parandab kuulamisvõimet.

Andmepakettide jäädvustamine Wiresharki abil

Andmete salvestamise alustamiseks peate konfigureerima Wiresharki, võimaldades tal liidestuda 802.11 kliendiga. Sel viisil valite salvestusliidese. Selleks klõpsake nuppu "Capture> Options> Appropriate Interface".

Samal ajal peate jälgima RF-kanalit. Seega seadistage Wireshark nii, et ta jälgiks õiget kanalit. Kanali seadistamiseks klõpsake nuppu 'Capture> Options> Wireless Settings' (Salvestamine> Valikud> Traadita seaded).

Vaata ka: Kuidas ühendada PS4 hotelli WiFi-ühendusegaKanalit muutes näete ka Advanced Wireless Settings (Täiustatud traadita seaded).

Pakettide filtreerimine

Seejärel puhastage segadust, filtreerides pildistatud pakette. Näiteks saate määrata filtrid, mis välistavad kõik teised seadmed, kui te tõrkeotsingutega kliendiseadmes tegelete.

Filtri seadmiseks klõpsake nuppu 'Capture> Options> Capture Filter'. Ilmub filtriaken, kus saate määrata erinevaid filtreid.

Alusta pildistamist

Mine Capture ja klõpsa Start. See hakkab pakette jäädvustama, kuni plaadi jäädvustamise puhver on täis. Üldiselt on see 1 MB ruumi. Saate ka muuta puhvri suurust, klõpsates 'Capture> Options' ja seejärel reguleerida puhvri suurust.

Saate ka määrata jooksva aja pikkuse, selle asemel, et määrata ruumi salvestatud andmete jaoks.

Kokkuvõte

Andmepakettide püüdmise õppimine avatud wifis võib aidata teil lahendada kliendiseadmete tõrkeid ja õpetada teile väärtuslikke põhitõdesid andmete turvalisuse kohta avatud juurdepääsupunktis. Seega, kui teil on õiged tööriistad, ei tohiks olla raske vaadata, mis võrgus varitseb.