Táboa de contidos

Que é un cortalumes?

O termo firewall comezou a súa referencia no mundo das redes a finais dos 80. Internet era bastante novo entón, e este termo estaba sendo referido como un firewall construído nun edificio para protexer as persoas. Un cortalumes en redes funciona dun patrón similar. Hoxe é a primeira liña de defensa de calquera rede.

Ver tamén: Como usar un adaptador de minipuerto WiFi virtual de MicrosoftÉ un sistema deseñado para evitar o acceso non autorizado a ou dende unha rede privada. Bloquea tráficos non desexados e permite o tráfico desexado. Crea unha barreira de seguridade entre a rede privada e a internet pública. Hai moitos hackers e tráfico malicioso dispoñibles en Internet. Pode tentar penetrar nunha rede privada para causar danos. Un firewall é un compoñente clave para evitar isto.

Tipos de firewalls

Firewalls de hardware:

Mantéñase un firewall de hardware para protexelo dunha rede global, que é Internet. É unha fonte de rede non fiable, e para a seguridade ou calquera dispositivo ou servidor é imprescindible un firewall de hardware. Os cortalumes de hardware proporcionan protección en toda a rede contra calquera actividade maliciosa ou dano ao sistema. Requírese un experto para configurar un firewall de hardware para toda unha rede xa que implica múltiples complexidades. Para as grandes organizacións, o funcionamento global dunha combinación doutros firewalls é cun firewall de hardware para ofrecer a mellor seguridade.

Firewalls de software

Requírese un firewall de software para funcionar a nivel do sistema. A granularidade do control é máis cando se compara cun firewall de hardware. Os ordenadores ou redes individuais requiren unha exploración en profundidade para protexer cada dispositivo. Isto require a instalación en cada sistema para que todos os programas poidan ser rastreados por seguridade. O mellor exemplo diso é o antivirus instalado nos ordenadores persoais. Protexe cada sistema con ameazas definidas. Pódese personalizar un firewall de software segundo as necesidades do usuario. Realízase unha exploración profunda en cada sistema. Este firewall pode escanear en función do contido. Unha desvantaxe do firewall de software é que pode non ser compatible con todos os sistemas.

Un exemplo para entender ambos son: Unha organización quere bloquear Instagram en todos os portátiles da oficina. Un firewall de hardware bloqueará a ligazón directa a Instagram, pero só un firewall de software pode refinar o contido e bloquear todas as ligazóns que proporcionan acceso indirecto ao contido relacionado con Instagram.

Como funciona un firewall?

Na era da tecnoloxía actual, un firewall é moi esencial para todas as redes. Pode ser unha rede doméstica, unha organización pequena ou unhas grandes. Para calquera organización, un firewall é a ferramenta máis importante. Conta con moitos ordenadores, redes e servidores implicados. Pódese implementar un firewall en forma de hardware ou software, ou unha combinación de ambos. O firewall impideusuarios de Internet non autorizados de acceder a redes privadas conectadas a Internet, especialmente intranets.

Un firewall é un dispositivo configurado entre a rede dunha organización e a web. Actúa como un filtro entre a fonte e o destino. Esta é unha parte das primeiras configuracións de calquera organización para marcala como estrutura base. Unha vez configurado un firewall a este nivel, pódense facer máis modificacións e implicacións en función dos requisitos do sistema.

Unha técnica de firewall adoita clasificarse do seguinte xeito:

- Filtrado de paquetes : esta técnica é usada por un firewall para filtrar e escanear en función dos paquetes de datos recibidos. . Ademais da cabeceira, os paquetes son procesados en función da capa de rede e transporte, normalmente denominadas Capa 3 e Capa 4. Un firewall de filtrado de paquetes crea unha táboa de filtrado que leva a información sobre paquetes válidos e non válidos. Unha vez realizada a conexión, todo o embalado aprobado será enviado e recibido sen ningunha obriga. Para protexer os datos nun nivel superior, o filtrado de paquetes úsase cunha combinación doutros cortalumes, xa que só filtra os datos a nivel de paquete. O nivel de escrutinio debería ser maior cando se trata de datos organizativos.

- Implementación da pasarela a nivel de circuíto: Nunha conexión na que se require unha ligazón entre o cliente de confianza e o host non fiable, implícase unha pasarela a nivel de circuíto. Isoverifica a lexitimidade e establece unha conexión. A pasarela crea un túnel virtual entre a rede. Unha vez feita a conexión realízase unha entrada na táboa e a partir de entón permítese conectar as entradas listadas. Envía e recibe datos sen máis filtrado.

- Actuar como servidor proxy: Un servidor proxy funciona a nivel de aplicación (Capa 5). Xunto coa cabeceira, este firewall tamén analiza os datos. Verifica as palabras clave dos datos e confirma se o usuario é auténtico ou non. O mellor exemplo deste nivel de seguridade é o nome de usuario e o contrasinal. Non importa o sitio que esteamos a usar, necesitamos rexistrarnos antes de facer calquera tipo de transacción. pásase por unha capa de seguridade que é HTTPS e despois identifícase o usuario en función do ID e o contrasinal proporcionados. A seguridade da rede adminístrase de forma que un usuario válido pode acceder aos datos nunha sesión segura (//), se algún usuario non válido tenta acceder cun ID e contrasinal incorrectos, a solicitude abandonarase inmediatamente. Outro exemplo é cando algún dos nosos correos electrónicos vai ao cartafol de spam, neste escenario tamén se verifican as palabras clave. A exploración profunda realízase antes de enviar calquera paquete á base de datos interna.

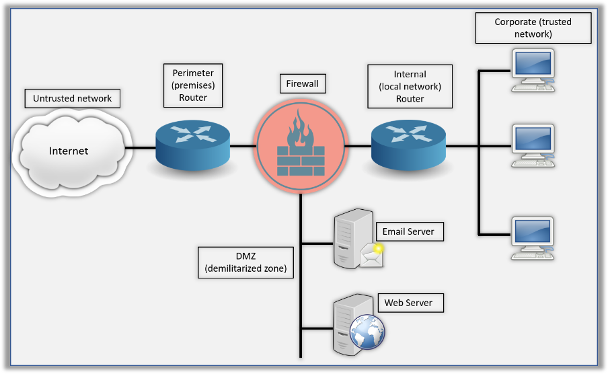

Un cortalumes forma parte das estratexias de seguridade, tamén implica unha mestura de enrutadores internos e perimetrais. A Zona desmilitarizada (DMZ) pode ser un enderezo de Internet global ou privadoenderezo. Depende de como configures o teu firewall. Aquí é onde atoparás o HTTP, o correo electrónico e outros servidores.

Un firewall baseado en rede é unha combinación de hardware e software. Colócase entre a rede privada e a internet pública. Un firewall baseado en rede, a diferenza dun firewall baseado en software, protexe toda a rede. Este tamén pode ser un produto autónomo ou unha parte do sistema de enrutador. Tamén se pode implementar na infraestrutura da nube do provedor de servizos.

Ver tamén: 12 Wifi Antenna Booster para Android en 2023Para protexer a rede, a función do firewall pódese clasificar en dous:

- Métodos utilizados para protexer os datos mentres transitan por unha rede.

- Métodos que regulan o paquete pode transitar pola rede.

Outro tipo de firewall está baseado en software. Estes están instalados nos nosos sistemas. Só protexe o ordenador no que está instalado. A maioría dos programas antivirus inclúense xunto cun firewall baseado no host. A maioría das organizacións usan unha combinación de firewall baseado en rede e baseado en host, xa que proporcionará a máxima seguridade á rede.

Como evita os ataques un firewall?

Un firewall evita ataques filtrando os datos da rede. Determina a regra: se o paquete pode entrar na rede. O administrador de rede pode definir a regra do firewall na Lista de control de acceso . Estas regras tamén se poden personalizar. O administrador non só decide que paquete ingresarede pero tamén o que pode saír da rede. As regras do firewall poden basearse en enderezos IP, nomes de dominio, protocolos, programas, portos e palabras clave. Todas as mensaxes que entren ou saian da intranet deben pasar polo firewall. Isto examina cada mensaxe e bloquea as que non cumpren os criterios de seguranza especificados da lista de control de acceso.

Por exemplo, se un firewall dunha empresa filtra paquetes en función do enderezo IP, a lista de control de acceso terá o detalles do enderezo IP ao que se lle permitirá ou denegará a entrada nesta rede. Rexeitará toda a rede procedente do enderezo IP mencionado na sección denegada da lista de control de acceso.

Como funciona un firewall de enrutador?

Un firewall é unha función adicional para calquera enrutador entre as outras funcións de seguranza. Como se mostra no diagrama anterior, hai dous tipos de enrutadores instalados en calquera configuración de rede. O enrutador perimetral proporciona o fornecedor de servizos de Internet. É a túa conexión co mundo exterior. Este enrutador redirixe os paquetes enviados desde internet así como verifica a autenticidade dos mesmos; se está permitido segundo a lista de control de acceso ou non. O Router interno é a capa central e a clave do concentrador. Conecta a LAN a todos os sistemas remotos.

Esta é a capa de seguridade que realiza a dirección do tráfico e que protexe o sistema do malware. Determina oo destino do paquete e envíao ao seguinte mellor salto, pero ao mesmo tempo confirma se o paquete está autorizado para entrar na rede ou non. Para dar a calquera rede a máxima protección posible contra calquera dano, considérase a mellor opción unha combinación de router e firewall.