Sommario

Che cos'è un firewall?

Il termine firewall ha iniziato a essere utilizzato nel mondo delle reti alla fine degli anni '80. Internet era ancora abbastanza recente e questo termine veniva riferito a un firewall costruito in un edificio per proteggere le persone. Un firewall in rete funziona in modo simile. Oggi è la prima linea di difesa per qualsiasi rete.

Si tratta di un sistema progettato per impedire l'accesso non autorizzato a o da una rete privata. Blocca il traffico indesiderato e consente quello desiderato. Crea una barriera di sicurezza tra la rete privata e l'Internet pubblico. Su Internet sono disponibili molti hacker e traffico dannoso che possono tentare di penetrare in una rete privata per causare danni. Un firewall è un componente chiave per prevenirequesto.

Tipi di firewall

Firewall hardware:

Un firewall hardware viene utilizzato per proteggere l'utente da una rete globale, che è Internet. Si tratta di una fonte di rete non affidabile e per la sicurezza di qualsiasi dispositivo o server è indispensabile un firewall hardware. I firewall hardware forniscono una protezione a livello di rete contro qualsiasi attività dannosa o danno al sistema. È necessario un esperto per impostare un firewall hardware per un'intera rete in quantoPer le grandi organizzazioni, il funzionamento globale di una combinazione di altri firewall è con un firewall hardware per fornire la migliore sicurezza.

Firewall software

Un firewall software è necessario per funzionare a livello di sistema. La granularità del controllo è maggiore rispetto a un firewall hardware. I singoli computer o le reti richiedono una scansione approfondita per proteggere ogni dispositivo. Questo richiede l'installazione in ogni sistema in modo che tutti i programmi possano essere tracciati per la sicurezza. L'esempio migliore è l'antivirus installato sui PC personali. ProteggeUn firewall software può essere personalizzato in base alle esigenze dell'utente. La scansione profonda viene eseguita su ogni sistema. Questo firewall può eseguire la scansione in base al contenuto. Uno svantaggio del firewall software è che potrebbe non essere supportato in ogni sistema.

Un esempio per capire entrambi: un'organizzazione vuole bloccare Instagram in tutti i computer portatili dell'ufficio. Un firewall hardware bloccherà il link diretto a Instagram, ma solo un firewall software può affinare il contenuto e bloccare tutti i link che forniscono accesso indiretto a contenuti relativi a Instagram.

Come funziona un firewall?

Nell'era della tecnologia odierna, un firewall è essenziale per ogni rete. Può trattarsi di una rete domestica, di una piccola organizzazione o di una rete di grandi dimensioni. Per qualsiasi organizzazione, un firewall è lo strumento più importante. Si tratta di un'organizzazione che coinvolge molti computer, reti e server. Si può implementare un firewall sia in forma di hardware che di software, o una combinazione di entrambi. Il firewall impedisce agli utenti internet non autorizzatidall'accesso a reti private collegate a Internet, in particolare alle intranet.

Il firewall è un dispositivo che si frappone tra la rete di un'organizzazione e il web e funge da filtro tra la sorgente e la destinazione. Si tratta di una parte delle prime configurazioni di un'organizzazione, per contrassegnarla come struttura di base. Una volta impostato il firewall a questo livello, è possibile apportare ulteriori modifiche e implicazioni in base ai requisiti del sistema.

Una tecnica di firewall viene solitamente classificata come segue:

- Filtraggio dei pacchetti Questa tecnica viene utilizzata da un firewall per filtrare e analizzare i pacchetti di dati ricevuti. Oltre all'intestazione, i pacchetti vengono elaborati in base al livello di rete e di trasporto, normalmente indicati come Layer 3 e Layer 4. Un firewall che filtra i pacchetti crea una tabella di filtraggio che contiene le informazioni sui pacchetti validi e su quelli non validi. Una volta stabilita una connessione, tutti i pacchetti approvati vengono inviati.Per proteggere i dati a un livello superiore, si utilizza il filtraggio dei pacchetti con una combinazione di altri firewall, che filtra i dati solo a livello di pacchetto. Il livello di controllo deve essere maggiore quando si tratta di dati organizzativi.

- Implementazione del gateway a livello di circuito: In una connessione in cui è richiesto un collegamento tra il client fidato e l'host non fidato, viene implementato un gateway a livello di circuito che verifica la legittimità e stabilisce una connessione. Il gateway crea un tunnel virtuale tra le reti. Una volta effettuata la connessione, viene creata una voce nella tabella e da quel momento in poi le voci elencate sono autorizzate a connettersi. Invia e riceve i dati senzaulteriore filtraggio.

- Funge da server proxy: Un server proxy lavora a livello di applicazione (livello 5). Oltre all'intestazione, questo firewall analizza anche i dati. Verifica le parole chiave dei dati e conferma se l'utente è autentico o meno. Il miglior esempio di questo livello di sicurezza è il nome utente e la password. Indipendentemente dal sito che utilizziamo, dobbiamo registrarci prima di effettuare qualsiasi tipo di transazione. viene passato attraverso un livello di sicurezzache è HTTPS e quindi l'utente viene identificato in base all'ID e alla password forniti. La sicurezza della rete è gestita in modo tale che un utente valido possa accedere ai dati in una sessione protetta (//), se un utente non valido tenta di accedere con un ID e una password errati, la richiesta viene immediatamente abbandonata. Un altro esempio è quando una qualsiasi delle nostre e-mail finisce nella cartella spam, in questo scenario anche le parole chiave sonoLa scansione profonda viene eseguita prima dell'invio di qualsiasi pacchetto al database interno.

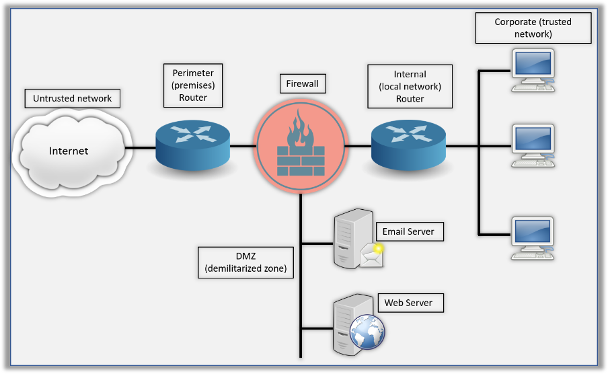

Il firewall fa parte delle strategie di sicurezza e prevede anche un mix di router interni e perimetrali. Il firewall è una parte delle strategie di sicurezza. Zona demilitarizzata (DMZ) può essere un indirizzo Internet globale o privato, a seconda della configurazione del firewall. Qui si trovano i server HTTP, e-mail e altri.

Guarda anche: Come cambiare l'indirizzo IPv4Un firewall basato sulla rete è una combinazione di hardware e software e viene posizionato tra la rete privata e la rete Internet pubblica. Un firewall basato sulla rete, a differenza di un firewall basato sul software, protegge l'intera rete. Può anche essere un prodotto indipendente o una parte del sistema di router. Può anche essere implementato nell'infrastruttura cloud del service provider.

Per proteggere la rete, le funzioni del firewall possono essere classificate in due categorie:

- Metodi utilizzati per proteggere i dati durante il passaggio in rete.

- Metodi che regolano i pacchetti che possono transitare sulla rete.

Un altro tipo di firewall è quello basato sul software, che viene installato sui nostri sistemi e protegge solo il computer su cui è installato. La maggior parte dei programmi antivirus viene fornita insieme a un firewall basato sull'host. La maggior parte delle organizzazioni utilizza una combinazione di firewall basati sulla rete e sull'host per garantire la massima sicurezza alla rete.

Come fa un firewall a prevenire gli attacchi?

Un firewall previene gli attacchi filtrando i dati della rete. Determina la regola - se il pacchetto può entrare nella rete. L'amministratore di rete può definire la regola del firewall nel file Elenco di controllo degli accessi L'amministratore non solo decide quali pacchetti entrano nella rete, ma anche quali ne escono. Le regole del firewall possono essere basate su indirizzi IP, nomi di dominio, protocolli, programmi, porte e parole chiave. Tutti i messaggi che entrano o escono dalla intranet devono passare attraverso il firewall, che esamina ogni messaggio e blocca quelli che non soddisfano i requisiti specificati.criteri di sicurezza dell'elenco di controllo degli accessi.

Ad esempio, se il firewall di un'azienda filtra i pacchetti in base all'indirizzo IP, l'elenco di controllo degli accessi conterrà i dettagli dell'indirizzo IP a cui sarà consentito o negato l'accesso alla rete e rifiuterà tutte le reti provenienti dall'indirizzo IP indicato nella sezione negata dell'elenco di controllo degli accessi.

Come funziona un firewall per router?

Il firewall è una funzione aggiuntiva di qualsiasi router tra le altre funzioni di sicurezza. Come mostrato nel diagramma precedente, esistono due tipi di router installati in qualsiasi configurazione di rete. Router perimetrale Questo router reindirizza i pacchetti inviati da Internet e ne controlla l'autenticità, verificando se sono consentiti o meno in base alla lista di controllo degli accessi. Router interno è il livello centrale e la chiave dell'hub. Collega la LAN a tutti i sistemi remoti.

Guarda anche: Come vedere chi è connesso alla rete Wi-Fi del Mac?Si tratta del livello di sicurezza che esegue la direzione del traffico e protegge il sistema dal malware. Determina la destinazione del pacchetto e lo instrada verso l'hop successivo migliore, ma allo stesso tempo conferma se il pacchetto è autorizzato o meno a entrare nella rete. Per dare a qualsiasi rete la massima protezione possibile contro qualsiasi danno, una combinazione di router e firewall è considerata la soluzione ideale.opzione migliore.