Mündəricat

MAC daşqın nədir?

MAC flooding LAN-da baş verən bir növ hücumdur. Bu, şəbəkə açarlarının təhlükəsizliyini pozmaq üçün nəzərdə tutulub. Qovşaqlar məlumatları bütün şəbəkəyə yayımlayır, lakin keçidlər məlumatları nəzərdə tutulduğu xüsusi maşına göndərir.

Həmçinin bax: Hansı Fast Food zəncirləri ən sürətli WiFi təmin edir? McDonald's 7 rəqibinə əsas verirMAC ünvanı nədir?

İstehsalçı bütün kompüterlərə defolt Media Girişinə Nəzarət (MAC) ünvanlarını təmin edir. Bu, onaltılıq sistemlə təmsil olunan 48 bitlik ünvandır, məsələn, 00:1B:63:84:45:E6. İlk üç sahə istehsalçını, qalan üç sahə isə əsas kompüteri təmsil edir. Sisteminizin MAC ünvanını əmr satırından tapa bilərsiniz. Komandada göstərilən fiziki ünvan sizin MAC ünvanınızdır.

Məlumatların təyin olunan maşına göndərilməsi məqsədi MAC cədvəli adlanan strukturlaşdırılmış cədvəlin köməyi ilə əldə edilir. MAC ünvan cədvəlində taymer var, müddəti bitdikdən sonra girişin silinməsi ilə nəticələnir. Təcavüzkarın məqsədi MAC cədvəlini aşağı salmaqdır.

Ethernet Frame

Ethernet LAN və digər sistemlər arasında əlaqədir. Bu, LAN-dan hər hansı digər bağlı sistemə məlumat ötürülməsinə nəzarət edən bir sistemdir. Ethernet çərçivəsi digər məlumatlar arasında mənbə təyinatını və MAC ünvanını ehtiva edir. Bu, başlıq olan birinci mərhələdən başlayır və istifadəçi tərəfindən müəyyən edilmiş yoxlama ardıcıllığı ilə bitir.

Nəzarət yoxlayırçərçivədə istifadə olunduğu təşkilatdan asılıdır. MAC cədvəli kimi, ethernet çərçivəsi də yoxlamaların aparıldığı siyahıya malikdir. Ethernet bu gün ən populyar və geniş istifadə olunan LAN çərçivə strukturlarından biridir.

MAC Flooding necə işləyir?

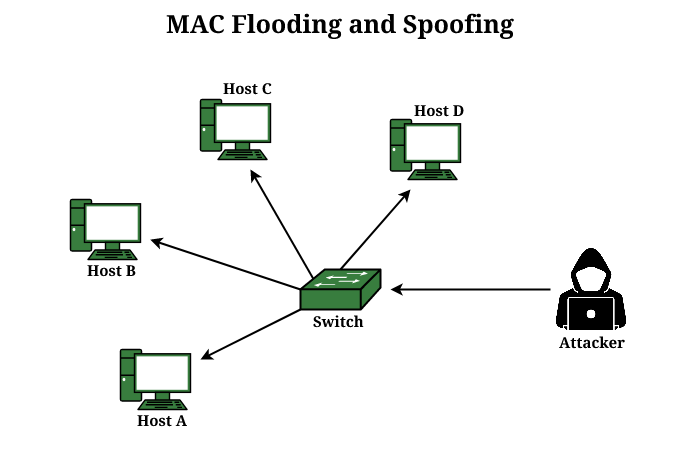

MAC su basması təcavüzkar MAC cədvəlinə çoxsaylı etibarsız MAC ünvanlarını göndərməyə çalışdıqda baş verir. Mənbə cədvəlini etibarsız MAC ünvanları ilə doldurur. MAC cədvəli MAC cədvəlinin təyin edilmiş limitinə çatdıqdan sonra etibarlı MAC ünvanlarını silməyə başlayır. Bu MAC cədvəlinin xüsusiyyətlərindən biridir, yeni ünvanlar ona əlavə olunduqda əvvəlki ünvanı silir.

İndi bütün etibarlı MAC ünvanları silindi. Kommutator indi özünü şəbəkə mərkəzi kimi aparacaq. Eyni şəbəkəyə qoşulan istifadəçilər internetə daxil olmağa çalışırlarsa, bütün şəbəkədə yayım və ya daşqın alırlar.

İki etibarlı istifadəçi qoşulmağa çalışdıqda, onların məlumatları yayım kimi bütün portlara yönləndiriləcək. Bu həm də MAC masa daşqın hücumu kimi tanınır. Bu edildikdən sonra bütün etibarlı istifadəçilər giriş etmək niyyətində deyillər. Veriliş əsasında işə gedirlər.

Belə ssenarilərdə təcavüzkarlar şəbəkənin bir hissəsidir. O, istifadəçi maşınına zərərli məlumat paketləri göndərəcək. Bu, təcavüzkarın istifadəçi maşınından həssas məlumatları oğurlaya bilməsini təmin edəcək. Ohəm də təcavüzkarın bütün əlaqə məlumatlarını əldə etməsinə imkan verəcəkdir. Bu, MAC daşqın hücumunu uğurlu edir.

MAC daşqın hücumunu aşkar etmək üçün fiziki ünvan sayımı həyata keçirilə bilər. Şəbəkədə gözləniləndən çox MAC ünvanları varsa, o zaman hər hansı qurd fəaliyyəti və ya hücumların olub-olmadığını təsdiqləmək üçün ünvan yoxlaması edilə bilər.

ARP daşqınlarına nə səbəb olur?

Address Resolution Protocol (ARP) daşması, həmçinin ARP saxtakarlığı kimi də tanınır, təcavüzkar saxta ARP mesajları göndərdikdə baş verir. Bu, LAN-da daimi bir maşına IP ünvanının xəritələşdirilməsi prosedurudur. O, təcavüzkarın MAC ünvanını şəbəkədəki etibarlı istifadəçilərdən birinə bağlayacaq. Təcavüzkarın MAC ünvanı orijinal IP ünvanına qoşulduqdan sonra, orijinal istifadəçi üçün nəzərdə tutulan bütün məlumatlar təcavüzkar tərəfindən də alınacaq. Ev sahibindən qurbana göndərilən məlumatlar əvəzinə hücum edənə gedəcək. Bu, zərərli tərəflərə məlumat axınının qarşısını almağa, dəyişdirməyə və ya hətta dayandırmağa imkan verir. Bu, hər hansı bir şəbəkədən həssas məlumatları oğurlamaq üçün edilir.

Aşağıdakılar ARP daşqının yollarıdır:

- Xidmət hücumlarının rədd edilməsi , trafik MAC cədvəlində su altında qaldıqdan sonra o, həddindən artıq yüklənir və nəticədə xəta.

- Sessiyanın oğurlanması hücumçuya sessiyanı ələ keçirməyə və həssas məlumatları oğurlamağa imkan verir.

- Orta hücumda olan adam hücumçuya icazə veriristifadəçilər arasında trafikə müdaxilə etmək və dəyişdirmək.

ARP daşqın və ya saxtakarlıq daha mürəkkəbdir və eyni işi yerinə yetirmək üçün alətlər tələb edir. MAC saxtakarlığı qanunidir və heç bir xüsusi proqram olmadan edilə bilər.

Həmçinin bax: Sparklight WiFi: bu nədir?MAC-ın su basmasını necə dayandıra bilərəm?

Port təhlükəsizliyi MAC daşqın hücumunu dayandırmaq üçün həll yoludur. Bu funksiya açarlarda quraşdırıla bilər. O, portu məhdudlaşdırır və MAC cədvəlinin öyrənə biləcəyi ünvanların sayını məhdudlaşdırır. O, idarəçilər tərəfindən müəyyən edilə və tələblərə uyğun olaraq dəyişdirilə bilər. Port təyin edilmiş limiti keçən kimi o, bağlanma vəziyyətinə düşəcək. Bu yeni MAC ünvanı qaydanı pozduğu üçün LAN-a daxil ola bilməyəcək. Sistem elə bir vəziyyətə gətirilə bilər ki, hər hansı pozuntu portun bağlanmasına səbəb olacaq. Bu, portu səhv deaktiv vəziyyətə gətirəcək.

Port təhlükəsizliyini konfiqurasiya etmək üçün bir neçə əmr həyata keçirilə bilər. Siz portların diapazonunu təyin edə bilərsiniz. O, həmçinin giriş portu və ya magistral port ola bilər. Port dinamik-arzuolunan və ya dinamik-avtomatik rejimdə olarsa, port təhlükəsizliyi funksiyası işləməyəcək. Avto hər sistemdə quraşdırılmış standart rejimdir. Portun giriş rejimində və ya magistral rejimində olduğundan əmin olmalısınız. Siz port vasitəsilə əldə edilə bilən MAC ünvanlarının maksimum sayını təyin edə bilərsiniz.

Pozulma liman təhlükəsizliyi üçün tələb olunan hərəkətə əsasən müəyyən edilə bilər. Qorumada, məhdudlaşdırmaqda ola bilərvə ya bağlanma rejimində. Kapatma vəziyyəti standart olaraq vəziyyətdir, onu yalnız sistem konfiqurasiyalarını dəyişdirməklə dəyişdirmək olar. Bu, portu xəta deaktiv vəziyyətə gətirir. Cədvəldə MAC girişlərinin limitini təyin etməklə qoruma rejimi aktivləşdirilə bilər.

Port açıq qalır və limitdən artıq daxil edilmiş Mac ünvanlarına məhəl qoymur. Bu rejim MAC ünvanlarını yeniləməyəcək və yalnız etibarlı MAC ünvanlarının LAN-a girişi olacaq. Etibarsız şəbəkələrdən giriş kəsilir və heç bir qeyd saxlanılmır. Məhdudlaşdırma rejimi qoruma rejimi kimidir, yeganə fərq odur ki, qeydlər pozuntu xəbərdarlığına əsasən verilir. Görülən pozuntuları qeyd edən birləşdirilmiş jurnal mesajı göndərilir. Rejimlərdən heç biri müəyyən edilməyibsə, defolt rejim bağlanma vəziyyəti olacaq.

Bir keçiddə daşqın nədir?

Nəzarətsiz yayımda daşqın, adətən qurd səbəb olur. Keçidlər bütün qoşulmuş cihazların MAC ünvanlarını izləməlidir. MAC ünvanı olmadan cədvəl açarları təyinat cihazının hansı porta qoşulacağını bilməyəcək. Daşqın, açarın hub kimi görünməsidir.

Komutatorun yayımı qəbul etməsinin əsas səbəblərindən biri onun davam etməkdən başqa seçimi olmamasıdır. Başqa bir səbəb, təyinat yerinə həsr olunmuş çərçivəni alması və təyinatın MAC ünvan cədvəlində girişinin olmamasıdır. Şalterin çərçivəni su basmasından başqa seçimi yoxdur.Öyrənmə, süzgəcdən keçirmə, yönləndirmə və su basma açarların əsas funksiyalarından bir neçəsidir. Buraya performansın optimallaşdırılması, təhlükəsizlik, monitorinq, diaqnostika və s. daxil ola bilər.