Enhavtabelo

Kio Estas MAC-inundo?

MAC-inundo estas speco de atako kiu okazas sur via LAN. Ĝi celas endanĝerigi la sekurecon de la retaj ŝaltiloj. La naboj dissendas datumojn al la tuta reto, sed ŝaltiloj sendas datumojn al la specifa maŝino kie ĝi estas celita.

Kio estas MAC-adreso?

La fabrikanto provizas defaŭltajn Media Access Control (MAC) adresojn al ĉiuj komputiloj. Ĝi estas 48-bita adreso kiu estas reprezentita en deksesuma, ekzemple, 00:1B:63:84:45:E6. La unuaj tri kampoj reprezentas la produktanton kaj la ceteraj tri kampoj reprezentas la gastigan komputilon. La MAC-adreso de via sistemo troveblas el la komanda prompto. La fizika adreso montrata en la komando estas via MAC-adreso.

Ĉi tiu celo sendi datumojn al la destinita maŝino estas atingita helpe de strukturita tabelo nomata MAC-tabelo. MAC-adrestabelo havas tempigilon, kiam eksvalidiĝis, rezultigas la forigon de la eniro. La celo de la atakanto estas faligi la MAC-tabelon.

Ethernet Frame

Ethernet estas konekto inter LAN kaj aliaj sistemoj. Ĝi estas sistemo, kiu kontrolas la transdonon de informoj de LAN al iu ajn alia ligita sistemo. Ethernet-kadro enhavas fontan celon kaj MAC-adreson inter la aliaj datumoj. Ĝi komenciĝas per fazo unu, kiu estas la kaplinio kaj finiĝas per sekvenco de kontroloj difinitaj de la uzanto.

La kontrolaj kontrolojen kadro dependas de la organizo por kiu ĝi estas uzata. Simile al MAC-tabelo, la eterreta kadro ankaŭ havas liston bazitan sur kiu la kontroloj estas faritaj. Eterreto estas unu el la plej popularaj kaj vaste uzataj LAN-framstrukturoj hodiaŭ.

Kiel Funkcias MAC Flooding?

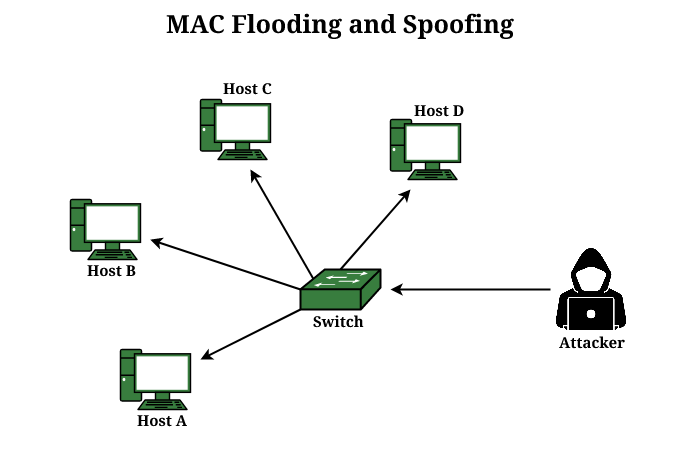

MAC-inundo okazas kiam la atakanto provas sendi kalkuleblajn nevalidajn MAC-adresojn al la MAC-tabelo. Ĝi inundas la fontotabelon kun la nevalidaj MAC-adresoj. Post kiam la MAC-tabelo atingas la asignitan limon de la MAC-tabelo, ĝi komencas forigi la validajn MAC-adresojn. Ĉi tiu estas unu el la karakterizaĵoj de la MAC-tabelo, ĝi forigas la antaŭan adreson kiel kaj kiam la novaj adresoj estas aldonitaj al ĝi.

Nun, ĉiuj validaj MAC-adresoj estas forigitaj. La ŝaltilo nun kondutos kiel la reto nabo. Se la uzantoj konektitaj al la sama reto provas aliri la retejon, ili ricevas elsendon aŭ inundon tra la reto.

Kiam du validaj uzantoj provas konektiĝi, iliaj datumoj estos plusenditaj al ĉiuj havenoj kiel dissendado. Ĉi tio ankaŭ estas konata kiel la MAC-tabla inunda atako. Post kiam ĉi tio estas farita, ĉiuj validaj uzantoj ne faros eniron. Ili funkcios surbaze de la elsendo.

En tiaj scenaroj, atakantoj estas parto de reto. Ĝi sendos malicajn datumpakaĵojn al la uzantmaŝino. Ĉi tio ebligos al la atakanto povi ŝteli sentemajn datumojn de la uzantmaŝino. Ĝiankaŭ permesos al la atakanto akiri ĉiujn tien kaj reen komunikajn datumojn. Ĉi tio sukcesas MAC-inundatakon.

Vidu ankaŭ: Kiel Trovi WiFi-Pasvorton sur Telefono Kiam KonektitaPor detekti MAC-inundan atakon, fizika adreskalkulo povas esti farita. Se estas pli ol atenditaj MAC-adresoj en la reto, tiam adreskontrolo povas esti farita por konfirmi ĉu estas vermaj agadoj aŭ atakoj.

Vidu ankaŭ: Sudokcidenta WiFi Ne Funkcias - Ripari SW Dumfluga WiFiKio kaŭzas ARP-inundon?

Adress Resolution Protocol (ARP) inundado, ankaŭ konata kiel ARP-falsigo, okazas kiam atakanto sendis falsajn ARP-mesaĝojn. Ĝi estas proceduro de mapado de IP-adreso al permanenta maŝino sur la LAN. Ĝi ligos la MAC-adreson de la atakanto al unu el la validaj uzantoj en la reto. Post kiam la MAC-adreso de la atakanto estas konektita al aŭtentika IP-adreso, ĉiuj intencitaj datumoj por la aŭtenta uzanto ricevos ankaŭ la atakanto. Datumoj senditaj de la gastiganto al la viktimo iros al la atakanto anstataŭe. Ĉi tio ebligas malicajn partiojn kapti, modifi aŭ eĉ haltigi la datumfluon. Ĉi tio estas farita por ŝteli sentemajn informojn de iu ajn reto.

Sekvaj estas la manieroj de ARP-inundo:

- Neo de servo-atakoj , post kiam la trafiko estas inundita en la MAC-tabelo, ĝi troŝarĝas kaj finiĝas en eraro.

- Sesia forkaptado permesas al la atakanto forkapti la seancon kaj ŝteli sentemajn informojn.

- Viro en la meza atako permesas la atakanton.kapti kaj modifi la trafikon inter uzantoj.

ARP-inundo aŭ parodiado estas pli komplika kaj postulas ilojn por plenumi la samon. Dum MAC-parolado estas laŭleĝa kaj povas esti farita sen iu specifa programaro.

Kiel mi ĉesigas mian MAC de inundo?

Porta sekureco estas la solvo por ĉesigi la MAC-inundatakon. Ĉi tiu funkcio povas esti agordita sur ŝaltiloj. Ĝi limigas la havenon kaj limigas la nombron da adresoj, kiujn la MAC-tabelo povas lerni. Ĝi povas esti difinita de la administrantoj kaj ŝanĝita laŭ la postulo. Tuj kiam la haveno fiksita limo estas transpasita, ĝi eniros ĉesan staton. Ĉi tiu nova MAC-adreso ne povos aliri la LAN ĉar ĝi malobservis la regulon. La sistemo povas esti agordita al pozicio ke ajna malobservo kaŭzos fermon de la haveno. Ĉi tio metos la havenon en erar-malfunkciigitan staton.

Mulblaj komandoj povas esti efektivigitaj por agordi havensekurecon. Vi povas difini la gamon de havenoj. Ĝi ankaŭ povas esti alirhaveno aŭ trunka haveno. La haveno-sekureca funkcio ne funkcios se la haveno estas en dinamik-dezirinda aŭ dinamik-aŭtomata reĝimo. Aŭtomata estas defaŭlta reĝimo agordita en ĉiu sistemo. Vi devas certigi, ke la haveno estas en alirreĝimo aŭ en trunka reĝimo. Vi povas difini la maksimuman nombron da MAC-adresoj ol oni povas atingi per haveno.

La malobservo povas esti difinita surbaze de la bezonata ago por havena sekureco. Ĝi povas esti en protekti, limigiaŭ en malŝalta reĝimo. Malŝalta stato estas defaŭlte, ĝi povas esti ŝanĝita nur ŝanĝante la sistemajn agordojn. Ĉi tio metas la havenon en erar-malfunkciigita stato. Protekti reĝimon povas esti ebligita fiksante limon de MAC-eniroj en la tabelo.

La haveno restas supren kaj ignoras la Mac-adresojn enigitajn preter la limo. Ĉi tiu reĝimo ne ĝisdatigos la MAC-adresojn kaj nur la validaj MAC-adresoj havos aliron al LAN. La aliro de nevalidaj retoj estas forigita kaj neniuj rekordoj estas konservitaj. Limigi reĝimon estas kiel protekti reĝimon, la nura diferenco estas, protokoloj estas arkivitaj surbaze de la atentigo de malobservo. Firmigita protokolo-mesaĝo estas sendita menciante la malobservon faritan. Se neniu el la reĝimoj estas difinita, la defaŭlta reĝimo estos la malŝalta stato.

Kio estas inundo en ŝaltilo?

Inundo en nekontrolita elsendo, kutime kaŭzita de vermo. Ŝaltiloj devas konservi trakon de la MAC-adresoj de ĉiuj konektitaj aparatoj. Sen la MAC-adrestabelo ŝaltiloj ne scios kiun havenon la cela aparato konekti. Inundado estas kiam ŝaltilo ŝajnigas esti nabo.

Unu baza kialo kial ŝaltilo inundas estas kiam ŝaltilo ricevas elsendon, ĝi havas neniun elekton ol daŭrigi. Alia kialo estas kiam ĝi ricevas kadron dediĉitan al celloko kaj la celloko ne havas eniron en la MAC-adrestabelo. La ŝaltilo ne havas alian elekton ol inundi la kadron.Lernado, filtrado, plusendado kaj inundo estas kelkaj el la bazaj funkcioj de ŝaltiloj. Ĝi povas inkluzivi rendimentan optimumigon, sekurecon, monitoradon, diagnozon kaj pli.